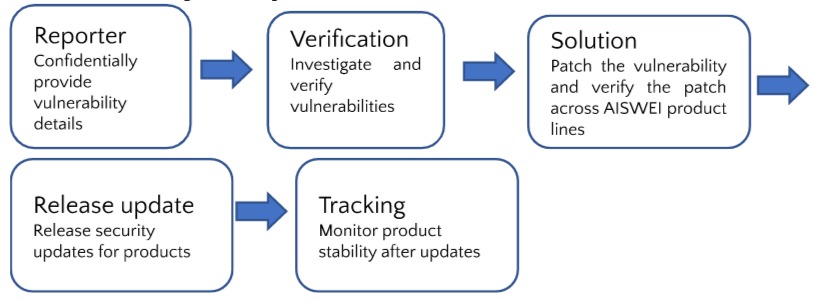

Process för sårbarhetshantering och offentliggörande

Rapportera sårbarhet

Du kan rapportera säkerhetsproblem som du upptäcker på följande sätt

E-post

Safety@solplanet.net

Skicka in sårbarheter online

Svarstid

Vi kommer att verifiera inom 3 arbetsdagar efter mottagandet av rapporten och göra en första bedömning. Bedömningen kommer att slutföras inom 7 arbetsdagar och sårbarheten kommer att korrigeras eller en åtgärdsplan tas fram.

Kritiska sårbarheter kommer att åtgärdas inom 7 arbetsdagar efter att bedömningen har slutförts. Sårbarheter med hög och medelhög risk åtgärdas inom 30 arbetsdagar. Sårbarheter med låg risk åtgärdas inom 180 arbetsdagar. Observera att vissa sårbarheter är beroende av miljö eller hårdvara. Den slutliga svarstiden kommer att bestämmas utifrån den faktiska situationen

Supportcykel för säkerhetsuppdateringar av produkter

För att skydda våra kunder kommer AISWEI att tillhandahålla minst 3 års support för säkerhetsuppdateringar av IOT-produkter. Om du tror att du har upptäckt en säkerhets- eller integritetssårbarhet som påverkar AISWEI-utrustning, programvara, tjänster eller webbservrar, vänligen rapportera det till oss. Vi välkomnar alla att rapportera problem, inklusive säkerhetsforskare, utvecklare och kunder. AISWEI kommer snabbt och noggrant att åtgärda säkerhetsproblem i våra produkter.

Kriterier för sårbarhetsnivå

Följande problem är inte sårbarheter:

1. Buggar som inte rör säkerhetsfrågor. Inklusive men inte begränsat till produktfunktionella defekter, förvrängda webbsidor, förvirrande stilar, genomgång av statisk filkatalog, programkompatibilitet och andra problem.

2. Sårbarheter som inte kan utnyttjas. CSRF utan känslig drift, meningslöst onormalt informationsläckage, läckage av IP-adress/domännamn på intranät.

3. Andra problem som inte direkt återspeglar förekomsten av sårbarheter. Inklusive, men inte begränsat till, problem som är rena gissningar.

Sårbarheter med låg risk:

1. Sårbarheter som kan ha viss inverkan men som inte direkt kan erhålla enhetsbehörigheter och påverka datasäkerheten, som: utlämnande av ej betydelsefull information, omdirigering av webbadresser, svåranvända XSS-sårbarheter, vanliga CSRF-sårbarheter.

2. Vanlig obehörig användning. Inklusive men inte begränsat till felaktiga direkta objektreferenser.

3. Vanliga logiska designfel. Inklusive men inte begränsat till kringgående av SMS-verifieringskod, kringgående av e-postverifiering.

Sårbarheter med medelhög risk:

1. Sårbarheten i att direkt erhålla uppgifter om användarens identitet. Inklusive men inte begränsat till lagrade XSS-sårbarheter;

2. Kryphål för godtyckliga textoperationer. Inklusive men inte begränsat till läsning, skrivning, radering, nedladdning av filer och andra åtgärder;

3. Obehörig åtkomst. Inklusive, men inte begränsat till, ändring av användaruppgifter och utförande av användaråtgärder genom att kringgå begränsningar;

Sårbarheter med hög risk:

1. Sårbarheten i att direkt erhålla behörigheter för företagsservrar. Inklusive men inte begränsat till exekvering av godtyckliga kommandon, uppladdning av webshell, exekvering av godtycklig kod, kommandoinjektion, exekvering av fjärrkommando;

2. Logiska kryphål som har direkta och allvarliga konsekvenser. Inklusive men inte begränsat till sårbarhet vid ändring av lösenord för konton;

3. Sårbarheter som direkt kan stjäla partier av identitetsuppgifter för användare. Inklusive men inte begränsat till SQL-injektion;

4. Obehörig åtkomst. Inklusive men inte begränsat till kringgående av autentisering för direkt åtkomst till administratörens backend, och svaga lösenord i backend.

Sårbarheter med kritisk risk:

1. Direkt åtkomst till centrala systembehörigheter. Sårbarheter som direkt kan äventyra intranätet, inklusive men inte begränsat till: kommandokörning, remote overflow och andra sårbarheter;

2. Sårbarheter som kan få tillgång till ett stort antal centrala användaruppgifter;

3. Logiska kryphål som har direkta och allvarliga konsekvenser. Sårbarheter omfattar, men är inte begränsade till: allvarliga logiska fel, kryphål som kan ge stora fördelar och orsaka förluster för företag och användare.